近年、ランサムウェアの被害件数は高水準で推移しており、攻撃手口も悪質化しています。標的は法人に集中する傾向が高まっており、特に顧客情報や決済情報を扱うEC事業者は、攻撃者にとって格好の標的になっています。感染すれば業務停止、顧客離れ、ブランド毀損など、経営に深刻な影響を及ぼしかねません。こうしたリスクに備えるためには、ランサムウェアの実態を正しく理解し、予防策と対応手順を整備することが不可欠です。ランサムウェアの手口、最近の被害事例、そして感染前後に取るべき具体的な対策について、EC事業者の視点に立って解説します。

2015年頃から国内で被害が報告され始めた「ランサムウェア」とは

「ランサムウェア」は、 英語のransom(身代金)と software(ソフトウェア)を組み合わせた造語です。悪意あるソフトウェア(マルウェア)の一種で、感染したコンピュータをロックしたり、ファイルを暗号化したりして、復旧のために「身代金(金銭や暗号資産)」の支払いを要求する攻撃手法です。

日本では2015年頃からランサムウェアの被害が報告されており、当初はランサムウェアを添付したメールを不特定多数に送る「ばらまき型」が主流でした。2018年~2019年頃からは、特定の法人や公的機関を狙う「標的型」や「侵入型」が増加し、被害組織のネットワークに侵入して情報を窃取(せっしゅ)したうえで、ランサムウェアを展開する手口が主流になっています。そのなかで、暗号化だけでなく、窃取した情報の公開をちらつかせて身代金を要求する「二重脅迫型(ダブルエクストーション)」の手口も登場し、被害が深刻化しています。

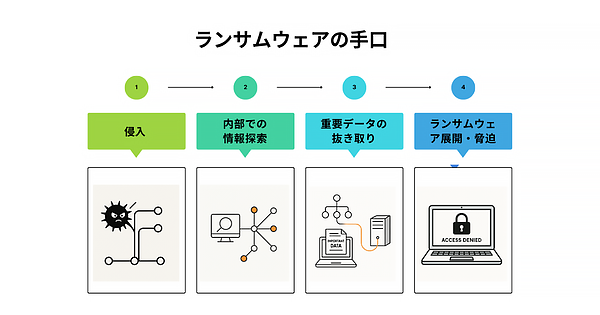

このような攻撃は、段階的に進行するのが特長です。次に、その代表的なプロセスを、順を追って整理します。

1.侵入

攻撃の第一段階は、標的ネットワークへの侵入です。攻撃者は「脆弱性の有無」「金銭的なメリット」「社会的影響力の大きさ」「ポートの開放状況」などを精査し、AIを活用して目的に合致するターゲットを効率的に選定します。 VPN機器の脆弱(ぜいじゃく)性を突いたり、被害組織の従業員にフィッシングメールを送りマルウェアに感染させるなど、認証情報を盗み取る手口が用いられます。

2.内部での情報探索

侵入後、攻撃者は遠隔操作ツールを用いてネットワーク内の端末を操作し、権限の昇格を試みます。さらに、正規の管理ツールやクラウドサービスを悪用する「環境寄生型」の手口を用いて、検知を回避しながら、顧客情報や業務データなどの重要資産を探索します。

3.重要データの抜き取り

探索した情報のなかから機密性の高いデータを選別し、外部のサーバーへ送信します。顧客情報や決済データなどが対象となり、これらは脅迫材料として利用されます。

4.ランサムウェアの展開と脅迫

重要情報の窃取が完了すると、攻撃者はランサムウェア展開の準備に移ります。まず、セキュリティソフトを停止させるなど、防御を回避する措置を講じたうえで、組織内ネットワークにランサムウェアを拡散・実行します。ファイルを暗号化した後、端末に脅迫画面を表示し、身代金の支払いを要求します。

業種・企業規模を問わず、多くの企業が標的に

2025年上半期に把握されたランサムウェア被害は過去最多の116件に達し、業種や企業規模を問わず多くの企業が標的となっています。EC事業者を含むオンラインサービス提供企業も、近年、攻撃対象になる事例が複数報告されています。(参考:警視庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」)

オフィス用品通販企業

2025年10月に、オフィス用品通販企業がロシア系ハッカー集団によるランサムウェア攻撃を受け、物流システムが全面停止しました。攻撃者は約1.1テラバイトのデータを窃取したと主張しています。その通販会社から備品を調達していた企業や医療機関、さらに物流業務を委託していたECサイトにも支障が生じるなど、社会的な影響も広がりました。異常検知から数時間でサービス停止を決断し、100人体制で復旧に着手するなど、迅速な対応が取られています。

保険代理店

2025年2月、保険商品の見直しや新規契約相談を行う代理店が、ランサムウェア攻撃を受けました。攻撃の詳細は非公開ですが、計約510万件の個人情報が流出した可能性があると発表されています。現在も外部専門家と連携し、調査と再発防止策の強化が進められています。

スポーツ関連ECサイト

2024年9月、プロサッカークラブの公式オンラインショップが、委託先の倉庫管理システム事業者へのランサムウェア攻撃の影響を受け、一時閉鎖されました。顧客の氏名・住所・電話番号などの個人情報が流出した可能性があるとされ、調査と再発防止策が進められています。

釣り具販売企業

2023年12月、釣り具やレジャー用品を扱う企業がランサムウェア攻撃を受け、VPN機器を経由して社内のシステムが侵害されました。最大約20万件の顧客情報を含むデータが暗号化されたと見られています。外部流出の痕跡は確認されていませんが、可能性は否定できず、顧客に対して不審な問い合わせに関する注意喚起が行われています。

牧場ECサイト

2021年4月、牧場が運営する食品系ECサイトが、サイトの脆弱性を突かれてランサムウェア攻撃を受けました。電子決済を処理するペイメントアプリケーションが改ざんされ、最大5069件のクレジットカード情報と1万4933件の個人情報が窃取・閲覧された可能性があると発表されています。

感染を未然に防ぐ対策とは

EC事業者にとって、ランサムウェア攻撃による情報漏えいや業務停止は、信頼と収益を同時に失う重大リスクです。被害を回避するには、日頃の備えが鍵になります。「コスト」ではなく「事業継続のための投資」と捉え、しっかりと対策を講じることが大切です。防御の基本は「狙われてもメリットがなさそうに見せる」ことにあります。攻撃者のスクリーニング段階で対象外になるよう、次の対策を徹底することが有効です。

システムとソフトウェアの健全性確保

システムやソフトウェアの脆弱(ぜいじゃく)性は、ランサムウェアの感染経路となる可能性があります。OSや業務アプリケーション、セキュリティソフトなどは定期的なアップデートを行い、常に最新の状態に保つことが重要です。特にECサイトで使用しているCMSや決済システムは攻撃対象になりやすいため、ベンダーからの脆弱情報を確認し、迅速にパッチを適用する体制を整える必要があります。

認証とアクセスの強化

従業員のIDやパスワードが漏えいした場合、攻撃者は正規ユーザーとしてシステムに侵入することができます。これを防ぐためには、強固なパスワードポリシーを策定・運用することが重要です。また、万が一漏えいした際に備えて、多要素認証を導入することで、不正アクセスのリスクを低減できます。さらに、業務に不要なアクセス権限を削除し、権限を最小限に保つことで、被害の拡大を防ぐことが可能です。

情報資産の可視化と管理

自社が保有する情報資産を正確に把握し、重要度に応じた管理を行うことは、ランサムウェア対策を進めるうえで重要な要素です。顧客情報や決済データなどの機密情報は、保存場所やアクセス履歴を明確にし、不要なデータは削除するなど、情報のライフサイクル管理を徹底し、定期的な脆弱性診断を行う必要があります。資産の可視化により、攻撃者に狙われやすい領域を特定し、セキュリティリスクの洗い出しと優先度付けを講じることが可能になります。

バックアップと復旧体制の整備

ランサムウェアによる被害を最小限に抑えるには、定期的なバックアップの実施が有効です。ただし、感染時には接続中の記憶媒体も暗号化される恐れがあるため、バックアップはネットワークから切り離した外部媒体などに保存し、安全に保管することが重要です。あわせて、バックアップからの復旧手順を事前に確認し、緊急時に備えておくことが、迅速な業務再開につながります。

ネットワークの監視

ネットワーク内での異常な動作を早期に察知することは、ランサムウェアの拡散や外部からの侵入の拡大を防ぐうえで重要です。振る舞い検知機能(Behavioral Detection / Behavioral Analytics:ユーザーや取引の行動パターンを解析して不正を見抜く仕組み)を備えた監視ツールを活用し、ログの監視を自動化することで、異常発生時の迅速な対応が可能になります。

- いつもスマホでアクセスしていた人が、突然PC+海外IPからアクセスした

- いつもは夜に1万円程度の購入なのに、昼間に50万円の買い物をした

- カート操作や入力スピードが「ボット(自動ツール)」の特長に似ているなど、「行動の異常」を検知し、リスクスコア化・ブロック・追加認証要求などを行う

社員教育とセキュリティ文化の醸成

ランサムウェア対策には、技術的な防御だけでなく、社員1人ひとりの意識向上も欠かせません。専門的なセキュリティ人材を確保し、定期的な研修を通じて、フィッシングメールの判別方法や情報管理の重要性などを共有することが求められます。加えて、セキュリティを「自分ごと」として捉える文化を育むことで、組織全体の防御力を高めることにつながります。

感染時の対応と復旧

ランサムウェアの被害を受けた際は、迅速かつ的確な対応が求められます。状況の把握から封じ込め、外部との連携、復旧と再発防止まで、段階的な対応を通じて被害の最小化を図ることが重要です。

状況把握

被害の範囲と影響を迅速に把握することが必要です。どのシステムが影響を受けているか、暗号化されたデータの種類、外部への情報流出の有無などを確認し、初動対応の方針を定めるための基礎情報を収集します。

感染の封じ込め

被害の拡大を防ぐには、感染が疑われる端末や不審な挙動を示す端末を速やかにネットワークから切り離すことが重要です。必要に応じて、組織全体のネットワークを一時的にインターネットから遮断する判断も検討すべきです。業務への影響を最小限に抑えるには、事前に対応方針を定めておくことが望ましいでしょう。

外部との連携

社内対応だけでなく、外部機関との連携も不可欠です。フォレンジック調査会社(コンピュータなどのデジタル機器に残った記録などを調査し、原因の特定などを行う企業)に連絡し、支援を受けることで原因の特定や被害範囲の把握が進みます。また、捜査協力や技術支援を受けるために、警察への報告も忘れずに行うことが重要です。

復旧と再発防止

復旧作業では、バックアップからのデータ復元と業務再開を迅速に進めることが重要です。並行して、攻撃経路の特定と脆弱性の修正を行い、同様の手口による再発を防止します。社内体制やセキュリティポリシーの見直しも欠かせません。

不正利用発生時の初動対応から再発防止までの具体的な対応フローをこちらの記事でまとめています。ぜひ参考にしてください。(参考:YTGATE「もし不正利用が発生したら? EC事業者が押さえておきたい被害対応フロー」)

EC事業者が備えるべき“もう1つのリスク”

重要なことは、ランサムウェア感染を単なる「システム障害」として捉えないことです。これは偶発的なトラブルではなく、明確な意図をもったサイバーテロ行為であり、企業としての危機管理・広報・法的対応を含めた総合的な体制整備が求められます。

ECサイトにおけるランサムウェア被害の多くは、攻撃者が脆弱性を突く前段階で異常通信や挙動の兆候を見せることが知られています。この「初期兆候」を早期に察知できるかどうかが、被害を最小化できるかを分ける重要なポイントです。

さらに注意すべきは、こうしたサイバー攻撃や情報漏えいが報道されると、その直後の市場全体で決済承認率が低下する可能性が高いことです。漏えいしたカード情報が短期間のうちに不正利用グループによって悪用され、イシュア(カード会社)がリスク審査を厳格化するため、真正な取引まで否決されやすくなります。つまり、「不正ニュースの発生→不正試行の増加→承認率の低下」という明確な因果連鎖が存在し、サイバー攻撃はブランドイメージだけでなく売り上げにも直結するリスクがあります。

サイバー攻撃の有無に関わらず、EC事業者の健全な成長と事業継続を支えるソリューションの検討をしてみるのも良いかもしれません。

YTGATEは「承認率の可視化」を出発点に据え、「カゴ落ち要因の分析と改善施策の立案」「不正リスクと売上確保のバランス最適化」「カード会社との交渉・対話による調整支援」などを行っています。

単なる数値の改善ではなく、その裏にあるユーザー体験や売上最大化への貢献にこだわりながら、EC事業の持続的成長を支えてまいります。

YTGATEの決済承認率改善サービス:https://ytgate.jp/service/payment/