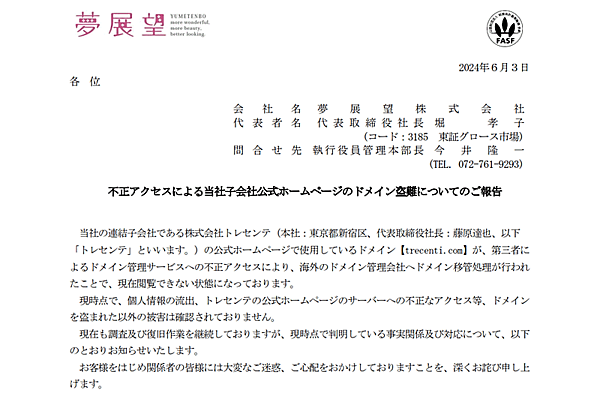

RIZAPグループの夢展望は6月3日、子会社でジュエリー販売を手がけるトレセンテの企業公式ホームページがドメイン盗難により閲覧できなくなったと発表した。

別途新たなドメインを入手し公式サイトを復旧させる予定。顧客情報の流出などの被害は確認されていない。ECサイトは別ドメインで運営しており、影響は受けていないとしている。

ドメイン盗難の被害にあったのは、トレセントの公式ホームページのドメイン「trecenti.com」。実店舗の来店予約などを受け付けていた。ECサイトは「トレセンテ オンラインストア」で、別ドメイン「trecenti.net」で運営しており影響は受けていない。

被害の原因は、ドメイン管理会社が第三者による不正アクセスを受け、海外のドメイン管理会社へドメイン移管処理が行われたこと。

発表によると、移管処理は5月29日(水)の13時頃に行われ、5月31日(金)の朝9時頃にサイトの閲覧ができなくなったため調査を開始。同日朝10時頃にドメイン盗難の可能性が高いと判断し、ドメイン管理会社とサーバー管理会社に状況確認。警察や弁護士に相談し各管理会社への情報開示請求の準備を開始した。

6月3日までに判明している不正アクセスの被害は、ドメイン管理会社の管理画面へのIDとパスワードのみ。ドメイン盗難を受けた公式ホームページのデータは別サーバーで管理しており、このサーバーへの不正なログイン履歴はなく、個人情報などのデータ漏えいは確認されていない。

夢展望は引き続き影響を最小限にとどめる適切な対応に努め、復旧に取り組むとしている。盗難されたドメインについては、交渉することが困難な海外のドメイン管理会社に移管されたことから、取り戻せない可能性が高いという。別途新たなドメインを入手して公式サイトを復旧させる予定。

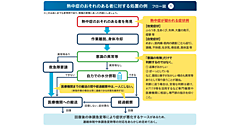

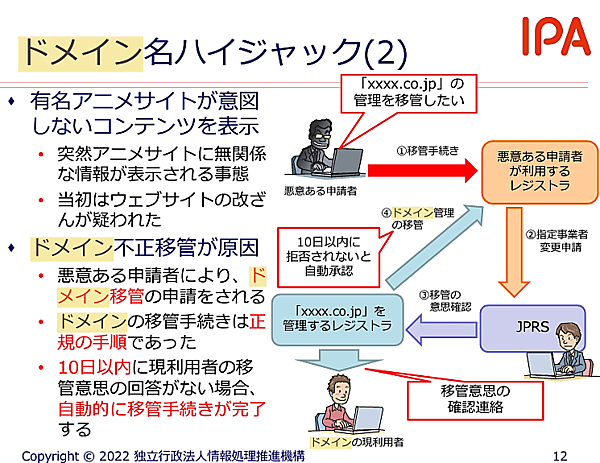

「ドメイン名ハイジャック」とは

今回のようなドメイン盗難は「ドメイン名ハイジャック」と呼ばれ、独立行政法人 情報処理推進機構(IPA)でも注意を呼びかけている。

過去に、有名アニメサイトがハイジャックされ意図しないコンテンツが表示されるという事件もあった。アニメサイトのケースでは、登録メールアドレスを変更され、正規の手順でドメイン移管の申請をされ乗っ取りにあった。

セキュリティインシデントの報告を受け付け情報を集積している一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)によると、フィッシングサイト経由でドメイン管理サイトのログイン情報が窃取されたケースもあるという。

このケースでは悪意の第三者が、ドメイン管理サイトを模したフィッシングサイトを検索エンジンの広告で表示。広告からフィッシングサイトにアクセスしたドメイン管理担当者が、アカウントおよびパスワードを入力し、攻撃者に認証情報を窃取された。このフィッシングサイトは認証情報を入力すると正規サイトにログイン済みの状態としてリダイレクトする仕組みで、被害に気付きにくいようになっていたという。

攻撃者は窃取した認証情報を使用し、ドメイン管理サイトにログイン。ドメインを別のドメイン管理会社に移管する手続きを行った。ドメイン管理担当者はドメイン移管ロックの機能を利用していたが、攻撃者自身がドメイン移管ロックを解除。ドメイン移管ロックの解除手続きにおいて、ユーザー本人の意思確認としてメール認証の手続きもあったが、攻撃者により認証メールアドレスも変更されていたという。

JPCERT/CCではこうした手口のドメイン名ハイジャックを回避するために、

- 検索サイトで表示されたリンクが正しいものと断定せず、確認済みの公式アプリや、WebブラウザーにブックマークしていたURLからアクセスする

- サイトの提供するセキュリティ機能(2段階認証など)活用

- 簡単なパスワードや、同じパスワードの使いまわしを避ける

といった基本的な対策が重要であると呼びかけている。

- この記事のキーワード