経済産業省、金融庁、総務省、厚生労働省、国土交通省、警察庁、内閣官房内閣サイバーセキュリティセンターは3月1日、サイバー攻撃事案のリスクが高まっているとして、サイバーセキュリティ対策強化の注意喚起を行った。

経済産業省や金融庁は2月23日にも、産業界に対してサイバーセキュリティー対策の強化を促す注意喚起を出したばかり。

EC業界では決済代行サービスのメタップスペイメントは2月、データベースへの不正アクセスで、最大46万件のカード番号やセキュリティコードなどが流出したと発表。加盟店情報38件が対象で、日本赤十字社、宿泊予約サイト、クーポンサイト、チケット販売サイトなどの加盟店を利用した顧客のカード情報などが漏えいした可能性がある。

内閣サイバーセキュリティセンター、経産省など6省庁は産業界に対して、「組織幹部のリーダーシップの下、サイバー攻撃の脅威に対する認識を深め、対策を強化してほしい」と説明し、以下のような対策をあげた。

リスク低減のための措置

- パスワードが単純でないかの確認、アクセス権限の確認・多要素認証の利用・不要なアカウントの削除等などによる本人認証強化

- IoT機器を含む情報資産保有状況の把握。特にVPN装置やゲートウェイなど、インターネットとの接続を制御する装置の脆弱性は、攻撃に悪用されることが多いため、セキュリティパッチ(最新のファームウェアや更新プログラムなど)を迅速に適用する

- メールの添付ファイルを不用意に開かない、URLを不用意にクリックしない、連絡・相談を迅速に行うことなどについて組織内に周知する

インシデントの早期検知

- サーバ等における各種ログを確認する

- 通信の監視・分析やアクセスコントロールを再点検する

インシデント発生時の適切な対処・回復

- データ消失などに備えて、データのバックアップの実施及び復旧手順を確認する

- インシデント発生時に備えて、インシデントを認知した際の対処手順を確認し、対外応答や社内連絡体制などを準備する

関連情報

EC企業に求められるセキュリティ対策

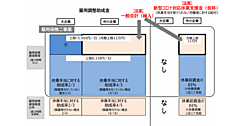

経済産業省主導の「クレジット取引セキュリティ対策協議会」(事務局は日本クレジット協会)は、「クレジットカード・セキュリティガイドライン」(実行計画の後継文書)において、加盟店はカード情報を保持しない非保持化(非保持と同等・相当を含む)またはカード情報を保持する場合は「PCI DSS」に準拠する指針対策を掲げている。

カード情報の漏えいの頻度が高い非対面(EC)加盟店については原則として非保持化(保持する場合はPCIDSS準拠)を推進。PSP(決済代行会社)を利用する場合、「PCI DSS」準拠済みのPSP(決済代行会社)が提供するカード情報の非通過型(「リダイレクト(リンク)型」または「Java Scriptを使用した非通過型」)の決済システムの導入を促進している。

独立行政法人情報処理推進機構では不正アクセス対策についての資料をまとめており、「安全なウェブサイトの作り方」などを閲覧することができる。