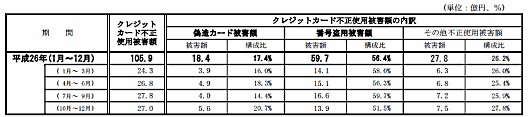

ネット通販の市場拡大とともに、クレジットカードの不正使用被害が増えています。日本クレジット協会の調査によると、2014年の被害額は約106億円。クレジットカードの情報が盗み取られ、不正使用される「番号盗用被害」は全体の56.4%を占め、約60億円に上っています。この不正使用が増えると、ECサイトの運営に大きな影響を及ぼす可能性があるのが「チャージバック」。EC企業の経営を揺るがすことも有り得るのです。

カードの不正利用は増加、2014年の被害全体は106億円

カードの不正利用などにより、カード会員が利用代金の請求の取り消しを依頼し、売り上げの支払いをカード会社が拒絶することを「チャージバック」と言います。昨今、海外からの不正アクセス攻撃の増加などもあり、増加傾向にあります。

オンライン決済などのサイバーソースの調査によると、チャージバックが発生した件数は、前年比数十%で増加。発生する加盟店自体でも増加傾向にあるということです。

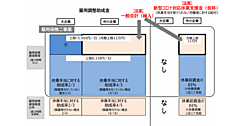

日本クレジット協会での調査でも、その傾向は顕著になっています。クレジットカードの不正使用被害額はここ数年減少傾向が続いていましたが、2014年に増加へ転じています。

クレジットカード不正使用被害の発生状況

「不正利用は他社のことであって、うちのサイトには関係ない」。このように、多くのEC企業はセキュリティ問題は人ごとのように認識している傾向があります。不正アクセス攻撃しかり、被害にあってからでは遅いのがセキュリティに関すること。「チャージバック」の多発は、ECサイト経営に大きなダメージを与える可能性があります。

チャージバック問題が抱えるリスク

- 売り上げが取り消される。ちりも積もれば山となる。チャージバックの積み重ねは大きな売り上げ損失に

- 1か月の売上全体に占めるチャージバック率が一定金額を超えると、加盟店資格を剥奪(または停止)、もしくは多額の補償金を取引銀行に預けなければならなくなる

- チャージバックが増加傾向になるとカード会社から不正利用対策を求められる

ちなみに、サイバーソースによると近年の手口は次のような傾向になっているそうです。

短期間のうちに集中して攻撃されるケースが多く見られます。狙われる業種の幅も広がっており「これまで狙われなかったから、これからも大丈夫」とは限らないかもしれません。

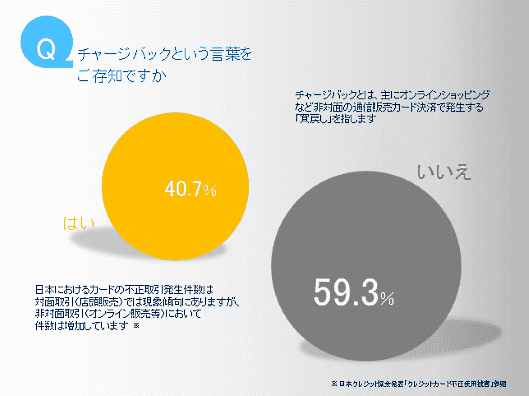

ECサイトのチャージバックへの意識は薄い……

セキュリティ問題に欠かせなくなりつつある「チャージバック」問題……EC企業はどの程度認識しているのでしょうか。サイバーソースがEC事業者に対して行ったオンラインリサーチの結果から、ECサイトの「チャージバック」への意識、被害状況、対策などをまとめてみます。

まず、「チャージバック」という言葉の存在を知っているEC事業者は40.7%にとどまり、知らないという人が半数以上を占めている現状がわかりました。

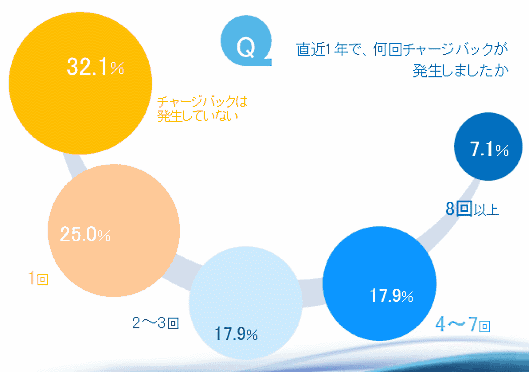

「直近1年で、何回チャージバックが発生したか」の質問には、32.1%が「チャージバックは発生していない」と回答。残りの約7割が「チャージバックが発生した」状況にあることがわかっている。

チャージバックの発生回数について

- 8回以上……7.1%

- 4~7回……17.9%

- 2~3回……18.9%

- 1回……25.0%

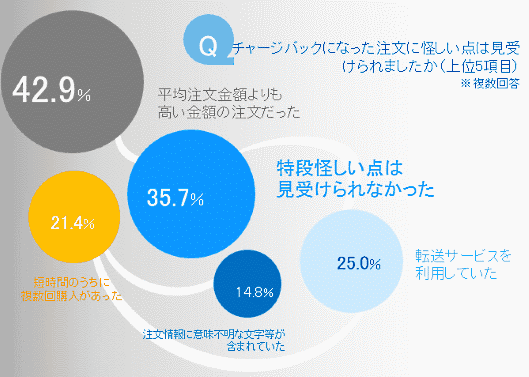

受注時点で不正な注文か否か見極めるのは難しい。チャージバックになった注文に怪しい点が見受けられたか、という質問も行っています。上位5項目は次の通り。この怪しい点を把握することで、自社のチェック体制に生かすことができそうだ。

チャージバックになった怪しい注文上位5つ

- 平均注文金額よりも高い金額の注文だった……42.9%

- 特段怪しい点は見受けられなかった……35.7%

- 転送サービスを利用していた……25.0%

- 短時間の内に複数回購入があった……21.4%

- 注文情報に意味不明な文字列などが含まれていた……14.8%

サイバーソースは怪しい注文について次のように説明しています。

一見怪しいと感じられない注文が後々チャージバックとなるケースも少なくありません。自社だけでなく他店での使用履歴参照や、受注時に自動判定できるような仕組みを設けることで、急な攻撃・巧妙な攻撃に対する対抗策となるかもしれません。

どんな対策が求められるのか

チャージバックが増加すると、カード会社から何かしらの不正対策を求められる可能性があります。では、ECサイト運営者はどのような不正利用対策を採用すればいいのでしょうか。

近年、導入が進んでいる「セキュリティコード」の利用、「3Dセキュア」について見てみます。

- セキュリティコードの利用

「セキュリティコード」はカード裏面の3桁(AMEXは表面4桁)を決済時に入力するもの。日本クレジットカード協会が定めるガイドラインでは、加盟店でのセキュリティコードの保持は禁止されているなど、漏えいリスクが低いとされています。セキュリティを1段アップする方法としておすすめしますが、カードがリアルの場で盗難されると悪用されてしまう可能性があります。 - 3Dセキュア

現在、不正利用時にEC事業者がチャージバックを負担しなくて済む方法があります。それは「3Dセキュア」の搭載です。各カードブランドにてカード会員が独自のIDとパスワードを設定し、決済完了前にIDとパスワードを入力することでセキュリティを担保する方法です。

ただ、セキュリティコードに比べて普及が進んでいないのが実情。3DセキュアのIDとパスワード入力画面が表示されると購入ハードルが上がってしまいます。

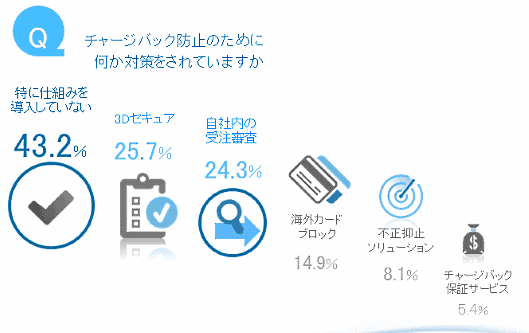

何も対策していないが4割超

では、実際のEC事業者はどんな対策を施しているのでしょうか。「チャージバック防止のための対策」を施しているかサイバーソースがEC事業者に聞いたアンケートによると、43.2%が「特に仕組みを導入していない」と回答。20%台で「3Dセキュア」「自社内の受注審査」が続いています

チャージバックが増えると事業継続に関する問題に直結する可能性がある一方、不正利用対策を強固にすることは、サイト利用者にとって「買いにくいサイト」に映る、つまり購入のハードルが上がってしまうといった可能性があります。

セキュリティの向上と売り上げアップはトレードオフの関係にある、といっても過言ではありません。

ただ、「セキュリティコード」「3Dセキュア」といった方法以外にも、注文データの監視といった不正検知などのサービスがあります。自社にとって何が最適なのか、改めて考えていきたいところ。

今回、取材に応じてくれたサイバーソースは次のように説明しています。

不正手口も日々進化しています。巧妙化すると、審査のための時間が長引いたり、チェックする注文件数が増加します。自社で常時カスタマイズ可能である仕組みがあると、効率的に対策できるかもしれません。

日本の不正取引率は海外に比べてとても低く比較的安全なマーケット環境と言われます。しかし、世界各国で対応が進むクレジットカードのEMV(ICチップ)化により、不正グループのターゲットは対面決済からECなどの非対面決済へ、またEMV対応が進んでいない国へ移りつつあります。

今後のカード取引/オンライン販売の拡大を見据えても、日本で不正利用件数が増加する可能性は否めません。そうなった時に、収益の確保と現場の業務負荷軽減のバランスがキーとなってきます。

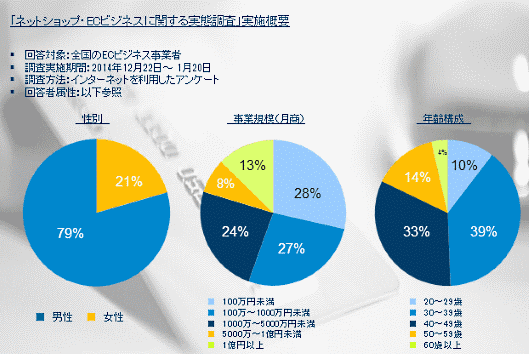

調査方法は次の通り