帆風が運営する印刷通販サイト「バンフーオンラインショップ」が外部からの不正アクセス攻撃を受け、クレジットカード情報が最大で835件漏えいした可能性があることがわかった。セキュリティコードも流出した恐れがある。

漏えいした可能性があるカード情報は、カード名義、カード番号、有効期限、セキュリティコード。2016年9月17日から11月28日までにクレジットカードで買い物をした顧客情報が対象。

カード情報が加盟店のサーバーを通過する「通過型」の決済方法を採用していたと考えられ、サーバー内に記録されたカード情報が不正アクセスによって漏えいしたとみられる。

カード情報以外にも、「バンフーオンラインショップ」に登録した個人情報が最大で1万6084件漏えいした可能性があるという。

氏名、住所、生年月日、勤務先、電話番号、FAX番号、メールアドレス、暗号化された状態のログインパスワード、本人確認の質問・回答、購入履歴が外部に流出した可能性があるとしている。

帆風によると、原因は「サイトのプログラムに脆弱(ぜいじゃく)性があったことが原因と考えている」と言う。

2016年11月28日に決済代行会社経由でカード情報の流出懸念があるとの連絡を受け、カード決済を停止。同時に社内調査を実施し、11月30日に外部からの不正アクセスの可能性を確認した。

12月2日に第三者調査機関へ調査を依頼し、即日調査を開始。12月20日に最終報告書を受領し、カード情報および個人情報流出の可能性を確認した旨の報告を受けた。

帆風では次のような再発防止策を策定した。

- 情報セキュリティ管理体制の強化

- 情報セキュリティインフラの整備と強化(カード情報がサーバーを通過せず、保存しないリンク型決済システム導入など)

なお、帆風を名乗ったフィッシングメールが送信されているというケースも発生しており、帆風では「弊社が、メールにより、クレジットカード情報の入力をお願いすることはありません」とアナウンスもしている。

*一部サイト名に誤りがあり1月11日に修正しました。

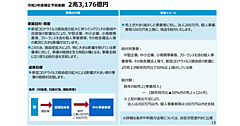

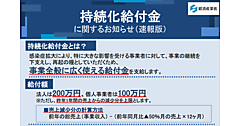

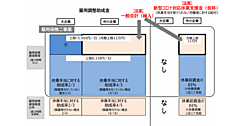

経済産業省主導の「クレジット取引セキュリティ対策協議会」(事務局は日本クレジット協会)は2016年2月、「クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画」(経産省のサイトにジャンプします)を発表。

これによって、2018年3月までにEC事業者はカード情報の非保持化もしくは「PCI DSS準拠」が求められることになりました。

「PCI DSS準拠」は莫大なコストがかかるとされています。そのため、多くのEC企業はカード情報の非保持化に移行しなければなりません。

経産省が推進しているのが、EC事業者からのカード情報漏えいが発生するリスクが低い「非通過型」(クレジットカード情報入力を決済代行会社のシステムで行う方式)。「PCIDSS準拠」済みの決済代行会社が提供するリンク型決済や、トークン決済(購入者が入力するカード番号を暗号化された文字列に変換してオーソリを実行する決済方法)などの導入がそれにあたります。

対応期限までは1年強。まだまだ自社でカード情報を保有している企業もあるようですので、対応はまったなしの状況です。